聊一聊5G技術的隱私和安全

2022 年3 月17 日,歐洲議會科學與技術方案評估(STOA)專項小組發布了一份題為《5G技術的隱私和安全》的研究報告。報告圍繞5G技術的隱私和安全兩個主要方面,重點分析了歐盟和全球的網絡安全風險和威脅,隱私挑戰和5G 技術機遇,以及網絡安全風險與隱私問題之間的關係,供歐洲議會法律事務委員會、內部市場和消費者保護委員會、公民自由與正義和內部事務委員會、安全和防務小組委員會以及其他歐盟機構和成員國審議。

1.簡介

在不斷膨脹的全球人口中,越來越多的人通過網絡獲得服務。2020 年,全球流量達到了700 MB/s 的峰值。超過73% 的訪問是在移動時進行的——通過移動電話網絡或無線連接。巨大的流量增加了現有網絡的負擔和壓力,因此有必要對其進行升級。預計5G 將滿足歐洲及其他地區日益增長的需求,並將在任何地方連接每個人甚至一切設備。

5G 無與倫比的能力和靈活性是通過計算和電信之間長達幾十年的融合而得以實現的。在這一正在進行的劃時代轉變中,圍繞隱私和安全的廣泛爭論已經展開。一方面,隱私權是公民的一項基本權利,歐洲內外廣泛的社會保障和不斷演變的監管框架確保並加強了這一權利,保障個人(數據主體)擁有和控制其個人數據並保護其個人身份的權利。另一方面,數字世界的安全規則和措施明確了對數據的保護,從而保障生態系統的可信度,這要歸功於僅由授權人員進行可靠的數據訪問(可用性),以及保護存儲和交換的信息不受未經授權的訪問(保密性)或未經授權的修改(完整性)的影響。

在闡述了確保諸如隱私權等基本人權的重要性和必要性之後,本報告介紹了一項以5G 技術的隱私和安全為重點的研究結果。

在實際應用中,過去的40 年裡已經部署了5 代數據速度不斷提升的移動通信網絡。雖然每一代都有不同的具體標準、協議棧、技術架構和無線電調製方案,但是5 代移動通信技術可根據其所能提供的額外服務劃分為3 個不同的類別,移動網絡已經從連接人演變為連接機器。事實上,在5G 標準中,人不再被認為是通信網絡的主要最終用戶,而可能機器——即物聯網才是。

2.5G 技術背景下的隱私與安全

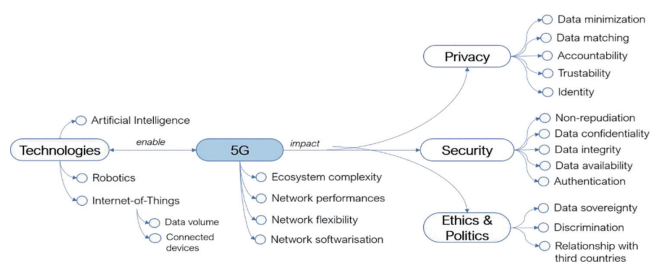

5G 生態系統的複雜性要求深入了解其主要組件,特別是每個組件如何相互影響隱私和安全方面。因此,為了準確地描述5G 生態系統中的隱私和安全問題,本報告首先定義了5G 研究概念圖,其中包含分析各組件的關鍵及其關係,如圖1 所示。

圖1 5G 研究概念圖

5G 可被視為一個複雜的生態系統,與其他相關技術,特別是人工智能、物聯網和機器人有著密切的關係。再加上機器人和物聯網是5G支持的技術,由於5G 網絡的靈活性和可編程性,使其能夠實現更廣泛的部署,這將使機器人和物聯網得到更好的性能支持。

2.1 安全與隱私的關係

在主要以數字化和數據通信為特點的5G 系統中,“隱私”一詞具有尊重和保護個人在處理其個人數據方面的含義。歐盟的《通用數據保護條例》(General Data Protection Regulation,GDPR)是為個人提供服務的基石,數據主體通常運用工具和方法來行使其權利。

負責收集、處理和儲存數據的人員(數據控制器/ 處理器)必須制定必要的規則和部署適當的工具,以保護數據不受未經授權的操作,從而對數據真實性、完整性和機密性產生影響,這些規則和工具屬於數據安全。

隱私權是公民的一項基本權利,數據保護是承認這種權利的一種手段,安全是保護這種權利的一種手段。在數據處理系統的整個設計和驗證過程中,它們都需要有具體的保障措施,5G 便是如此。

此外,遵守關於隱私和安全的道德原則和相關法律框架必須採用“按保密設計”和“按安全設計”的原則。

2.2 隱私和數據保護法律框架

目前,歐盟數據保護法律框架由第2016/679號條例《通用數據保護條例》、第2016/680 號指令、第2018/1725 號條例和電子隱私條例提案組成。這些法律框架沒有對技術方面進行詳細闡述,也就是說它不是為了規範具體的技術問題解決辦法制定的,而是面向所有活動。

3.基於文件評估影響

3.1 隱私風險和挑戰

3.1.1 跨界數據流和5G

5G 是一個複雜的生態系統,其功能是在虛擬基礎設施和有形基礎設施的組合下執行的,因此,5G 可能需要歐洲或其他國家各種提供者的合作。這便給隱私管理帶來了影響,必須考慮以下兩個原因:一是歐盟第2016/679 號條例擴大了歐洲聯盟(歐盟)的領土隱私邊界,無論是在歐盟的法人還是其他國家的法人,都必須遵守GDPR的規定;二是GDPR 對向歐盟以外的第三方國家或國際組織轉移個人數據施加了限制,以保證GDPR 所提供的個人保護水平不受損害。

3.1.2 高數據速率

人們對5G 移動網絡寄予厚望是因為其具有高數據速率和低延遲的特點,這最終導致數據量大增和數據傳輸能力大幅提高。高數據速率和大數據帶來的風險通常與“三個VS”屬性相關——容量、速度和處理數據的多樣性。容量是指處理的數據量,多樣性是指數據類型的多種多樣,而速度是指數據處理的速度。

3.1.3 高吞吐量和高精度定位

5G 技術將使用多入多出(MIMO)技術的天線,與目前的4G 技術相比,具有更高的密度和吞吐容量的特點。由於採用更高的頻率,5G網絡的覆蓋面較小,這將提高設備定位的準確性,從而更容易揭示數據主體的位置信息。因此,利用5G 可以大大提昇實現實時定位服務的可能,與傳統技術(例如藍牙和Wi-Fi)相比,它利用了現在設備更長的電池壽命、位置信息的準確性和更低的終端成本。

3.1.4 海量設備連接(物聯網)

5G 技術的低延遲意味著可連接更多設備。根據全球移動通信系統預測,到2025 年,5G 連接總量將從2021 年底的5 億增至18 億。5G 將在多個領域產生潛在的顛覆性影響,其中主要包括:

(1)從自動駕駛車輛到可再生能源智能電網,減少交通擁堵、溫室氣體排放和道路交通傷害;(2)從智能城市和智能家居到醫療保健領域,通過無線服務機器人實現操作,甚至進行外科手術;(3)從協作機器人到未來工廠,以提高能源和資源的利用效率,減少廢品及人員受傷。

物聯網研發人員應該始終堅持數據最小化應用原則,該原則本質上指任何數據處理活動都應該只使用所需的最小數據量。此外,未經數據主體同意,不應將收集的數據用於任何其他目的或處理。

3.1.5 因特網協議

5G 移動通信技術仍然是基於IP 的網絡。眾所周知,在某些情況下,作為標識符的動態和靜態IP 地址都是個人數據。當設備被分配靜態IP 地址時,地址不會改變;反之,當設備使用動態IP 地址時,它們會自動連接並隨時間發生變化。動態IP 地址可以構成“個人數據”,當第三方(例如因特網服務提供商)擁有可將這些動態IP 地址與相關個人的身份聯繫起來的附加信息(例如賬戶詳細信息)時,動態IP 地址便可能構成“個人數據”。

3.1.6 針對隱私風險和挑戰的策略選擇

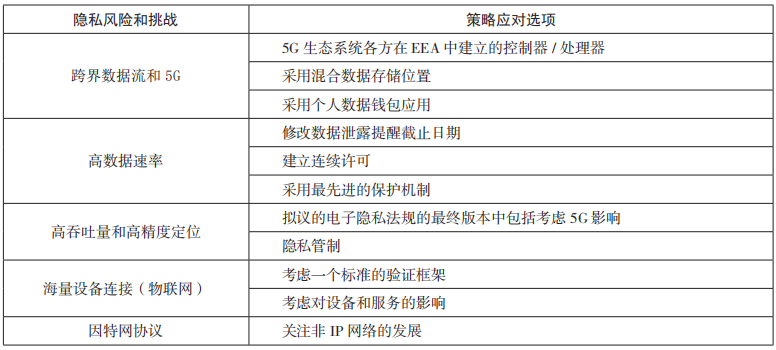

根據現有技術規範、科學文獻,以及對5G技術的影響進行評估,確定了隱私方面的5 個主要風險和挑戰,並對此提出了11 項策略應對選項,以減輕和解決這些問題,如表1 所示。

表1 隱私風險和挑戰的策略應對選項

3.2 安全和網絡安全法律框架

2013 年,歐盟委員會頒布了《歐盟網絡安全戰略:公開、可靠和安全的網絡空間》,目的是加強網絡空間的安全,並確定開展實現網絡復原力目標、支持國內市場、加強歐盟安全和大幅減少網絡犯罪所需的行動。通過這一舉措,歐盟推動並形成了一種更加統一的立法辦法,以應對網絡安全威脅,特別是那些跨越國界的威脅。

有鑑於此,歐盟議會頒布的第2016/1148 號指令《網絡與信息系統安全指令》,規定了提高歐盟總體網絡安全水平的法律措施;歐盟委員會頒布的第2019/881(32)號條例,提出了首個歐盟信息和通信技術數字產品、服務和程序認證計劃。

在這些準則中,專家組發布了若干與5G 網絡安全有關的報告,其中包括關於對5G 網絡的風險評估、關於減輕5G 網絡風險措施工具箱,以及一份關於成員國在執行工具箱中的措施方面進展情況的報告。

根據風險管理方面的最佳實踐證明,必須不斷進行風險評估,以發現新的潛在威脅,並評估適用策略的有效性。這是具有強制性的,特別是處於仍在不斷完善的5G 規範這一背景下。實際上,第三代合作夥伴計劃(3rd Generation Partnership Project,3GPP)第17 版於2022 年3月推出,隨後將於2022 年6 月進行協議編碼。對此,歐洲網絡與信息安全局(European UnionAgency for Cybersecurity,ENISA)發布了補充和更新的準則,特別是關於5G 網絡威脅情況的報告、關於5G 規格中的安全方面的報告,以及對5G 安全措施準則的補充。

歐盟委員會已經認識到以統一方案來解決與5G 網絡技術脆弱性有關的風險的重要性,並請ENISA 為5G 網絡創建一個候選的歐洲安全認證計劃(歐盟5G 計劃)。為實現這一目標,ENISA呼籲有興趣參加特設工作組的各方積極參與。

3.3 安全風險和挑戰

技術報告、研究論文和機構報告都強調了5G 技術如何通過在5G 規範中廣泛採用的保護機制,大大改善了無線網絡的隱私和安全問題。這些安全規範的改進仍在修訂中,協議編碼細節預計將在2022 年6 月提供。事實上,高級別的安全性是5G 新無線體系結構的5 大支柱之一,其中還包括新的無線電頻譜、巨大的雙向天線、多連通性和網絡靈活性。

在這方面,對安全風險和挑戰的分析考慮到了最新版本的技術規範,3GPP 於2021 年7 月發布了TS 23.501《5G 系統體系結構》,於2021年9 月發布了TS 33.501《5G 系統安全體系結構和程序》,並正式出版。本報告採用了結構化威脅信息表達用於交換網絡威脅情報的語言和序列化格式,對5G 技術中的安全風險進行了形式化建模和描述。STIX 的使用在過去幾年中一直持續增長,它的發展是在OASIS(一個非營利標準機構)的控制下進行的。

3.3.1 5G 基於服務的體系結構

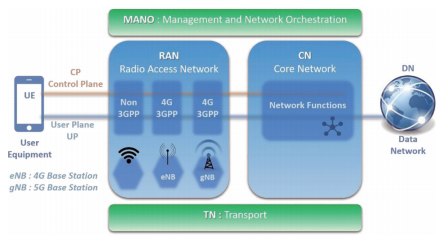

5G 基於服務的體系結構(Service-base architectures,Sba)是5G 生態系統的參考模型,其確定了用戶設備、無線電接入網絡、5G 核心、數據網絡4 種主要的組件類型,如圖2 所示。

圖2 5G 網絡的高級體系結構

其中,圖中兩個綠色部分為4 個組件部分提供互聯功能(即TN- 傳輸)和治理功能(即人力管理和網絡協調)。重點強調,目前這兩個綠色部分不屬於3GPP 規範組件。

此外,為了進行安全風險分析,考慮了兩個主要的通信信道,即用戶平面(User Plance,UP)和控制平面(Control Plance,CP)。用戶平面是承載用戶/ 連接的設備數據,控制平面(CP)是處理控制信令業務並互聯5G 網絡體系結構中的所有組件。

5G 核心網提供所有的網絡功能,例如路由、認證和策略控制,以啟用在接入的用戶設備(User Equipment,UE) 和數據網絡(Data Network,DN)內的通信。5G 體系結構中最重要的創新之一是核心網絡的完全虛擬化,這種網絡功能的軟件化將明顯提高系統和服務的可移植性、可擴展性和靈活性,但同時也會帶來新的關注和挑戰。在5G 核心網的服務化架構(Service Based Architecture,SBA)中的所有組件,都通過應用程序編程接口(Application Programming Interface,API)進行通信。

3.3.2 網絡軟件化與柔性

當然,網絡軟件化在靈活性方面帶來了許多優勢,使網絡運營商和服務提供商能夠在更廣泛和更具競爭的市場上選擇合適的解決方案。電信運營商即使減少硬件設備的使用,也經常被認為是十分脆弱的,軟件化代表了阻止、減輕脆弱性或從潛在威脅中恢復的能力。事實上,由於網絡功能可以根據具體需要進行縮放和復制,所以網絡的任何節點都可能被適時地重新配置和縮放,以阻止系統及其連接資源中潛在的危害,以及根據所服務的應用程序的特定需求靈活定義。然而,當前面臨的問題是在技術規範中將一些安全控制(例如缺乏對控制平面數據的加密)和物理部署配置(例如RAN 和CN 功能可能部署在同一個站點)定義為可選項,給供應商在如何解釋、實施和使用控制方面留下一定程度的自由空間。這可能從安全角度模糊了體系結構中組件的功能、作用和責任的區別,導致識別潛在的漏洞和威脅變得更加困難,從而破壞整個網絡的複原力。

3.3.3 多連通性與器件密度

5G 技術的網絡軟件化能夠使新一代移動設備(即5G 設備)互聯,並確保與基於3GPP(例如4G)設備和非3GPP(例如Wi-Fi)設備的連接,這種能力被稱為“多連通性”,是邁向標準無線連接基礎設施的關鍵,也是5G 的五大支柱之一,因此,預計5G 將促進物聯網設備的部署,並使“萬物互聯”模式成為可能(例如未來的工廠和物聯網機器人、汽車和車輛,以及一切設備的電子標識)。

通過更強大的加密算法和認證協議,安全機制得到了深入的增加和強化,但多連通性可能隱藏更廣泛的、新的潛在風險,這些風險來自與未執行最新安全準則的傳統系統的互聯。在這方面,即使存在保護機制(例如代理和多訪問邊緣計算組件),遺留系統和非3GPP 連接的設備也可能成為潛在攻擊的後門。

此外,虛擬化和大量連接的設備如果被欺騙性的克隆網絡虛擬節點(數字雙胞胎)和路由數據通信(用於竊聽和乾擾)的威脅活動利用,這種潛在的擔憂就可能引起關注。如果預測威脅識別算法能夠預防克隆節點,那麼便能有效提高網絡的抗攻擊能力,從而減輕攻擊的影響。

3.3.4 協議和互操作性

網絡軟件化將擴展IP 協議在5G 中的使用(詳見第3.1.5 節)。該協議是40 多年前為世界範圍的連接而設計的,並在20 年前對其進行了審查,以確保更多可尋址和連接的設備。IP 一直基於數據包,所要傳輸的數據集最少(例如數據包的報頭),對於執行頻繁和短數據通信的物聯網設備來說,其效率較低。因此為這些設備定義了專門的協議,例如紫蜂協議(ZigBee)和低功耗廣域網協議(Long Range Wide AreaNetwork,LoRaWAN)。此外, 基於IP 的協議存在許多漏洞(例如地址欺騙、IP 路由溯源),使得攻擊者能夠獲取數據包發送方和接收方的信息,或更改數據路由中斷網絡通信,從而影響其機密性、完整性和可用性。2020 年3 月,歐洲電信標準協會(European Telecommunications Sdandards Institute,ETSI)啟動了一個新的非IP網絡工作組,解決5G 新服務需求問題以應對新的數字時代的挑戰,即將所有事物都連接在一起,從而改善吞吐量、延遲性、互操作性和安全性。新的協議正在進行基於替代IP 協議的分析,這一挑戰將是通信網絡發展中又一次重要的革命。

3.3.5 標識符和加密

正如第3.3.1 節所述,根據目前的技術規範,在5G 基站(gNB)和用戶設備之間確保了數據加密,而單個運營商可以靈活地在SBA 架構的其他部分得到實現。受吞吐量和延遲限制,加密在許多對時延敏感的場景(例如汽車、遠程手術)中可能是一個障礙,因此,許多功能可能無法實施加密機制。在這方面,RAN 和酷睿(Core)都是SBA 架構中5G 網絡的關鍵組成部分,因此,gNB 可以訪問設備之間的所有明文數據。然而,對新的高效改進加密機制的研究正以有效的解決方案向前推進,例如SNOW-V 是一種提供256 位安全的流密碼,由於其在吞吐量和延遲性方面的改進,有望在5G 中作為主要的加密機制,在輕量級體系結構中也是如此。

3.3.6 安全風險和挑戰的策略選擇

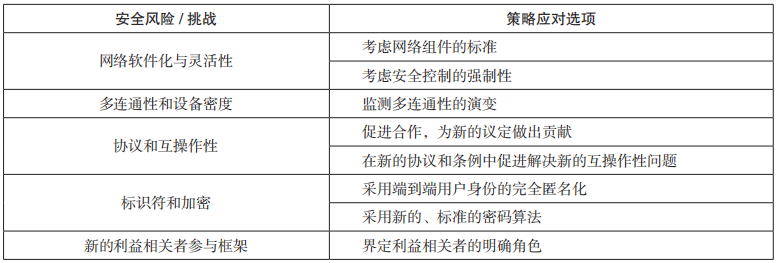

根據現有技術規範、科學文獻,以及對5G技術影響的評估,確定了與安全層面有關的5 個主要安全風險和挑戰,並對此提出了8 項策略應對選項來緩解和解決這些問題,如表2所示。

表2 安全風險和挑戰的策略應對選項

3.4 網絡安全及人工智能與5G 技術的關係

5G 總體複雜性的增加是由於虛擬化層和網絡向可編程、軟件驅動、基於服務和管理的體系結構的轉變造成的。此外,5G 提供了前所未有的操作靈活性,以支持技術突破(包括網絡切片,即根據特定或運行需求向應用程序/ 用戶提供網絡功能)所帶來的新的業務機會。5G生態系統的複雜性、敏捷性和變革需要網絡服務管理,以應對不斷演變的新穎而復雜的網絡攻擊。

ETSI 將零接觸網絡和服務管理(Zero-touch network and Service Management,ZSM)定義為解決5G 網絡管理和安全問題的標準體系結構框架。ZSM 框架被設想為下一代管理系統,其目標是使所有操作流程和任務(例如規劃和設計、交付、部署、供應、監視和優化)自動執行,最好不需要人工干預(“零接觸”)。

人工智能在機器學習和大數據分析的支持下,是增強ZSM 框架和自主網絡能力的關鍵因素,它為安全改進提供了潛在的好處,能夠在認知網絡管理中提供更有效和更高效的安全解決方案,在預期的網絡環境下,即使是在5G 加密通信中,也能主動發揮預測安全功能。

4.最後的策略選擇

根據在本報告中進行的分析,確定並描述潛在的隱私和安全風險、挑戰、機遇和建議,為本章節提供了策略選擇。其中包括:根據5G技術應用與隱私和安全風險的可行性;從標準化看5G 技術的有效性(促進隱私和安全標準,以及促進道德標準);誠信驅動的5G 技術的可持續性(加強法律和監管框架,確保對5G 後的信任和控制,通過創造歐盟公共技術文化支持可信賴的投資)。

5.結語

我們正處於技術創新史上另一個極具挑戰性的階段,在這一階段中,人類價值觀和技術知識似乎逐漸交織在一起,不僅對人類,而且對整個5G 生態系統都帶來了機遇和風險。本報告進行的影響評估確定了與5G 技術相關的6 個隱私和6 個安全問題。對於每一個關注事項,既沒有任何技術本身是有害的,也沒有禁忌的技術創新。5G 對隱私和安全的影響也是如此,技術不是達到目的的一種手段,而是一種知識,因此取決於安全的穩健性以及其所處社會的意識和責任。